Apesar de os programas antivírus trabalharem incansavelmente para detectar e remover softwares maliciosos, as ameaças de malware estão aumentando e infectando mais computadores do que nunca.

Isso é muito ruim?

Ao analisar o comportamento passado e as etapas realizadas para erradicar os problemas, somos capazes de fazer várias previsões sobre o futuro desta indústria. Vamos conferir as últimas tendências de malware, principais estatísticas e os efeitos que o malware pode ter em dispositivos Windows, Android e Mac.

Este artigo ajudará você a se manter atualizado sobre:

- Principais desenvolvimentos na indústria de malware.

- Novas tendências de criação de malware.

- Taxas de infecção de malware por tipo.

- Taxas de infecção por região e setor.

- As formas como diferentes sistemas operacionais lidam com ameaças de malware.

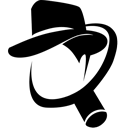

1. Os americanos estão realmente preocupados com o crime cibernético

Mais de 70% dos americanos

estão preocupados com o roubo dos dados pessoais de seus computadores e redes online. Para colocar isso em perspectiva, apenas 24% dos americanos estão preocupados com o terrorismo e 17% estão preocupados em serem assassinados.

Esse medo é definitivamente justificado. Apesar de as taxas de homicídio serem muito baixas e estarem caindo há anos, o crime cibernético, principalmente nos dias de hoje, parece que pode alcançar e pegar você em qualquer lugar e em qualquer hora. Os americanos estão certos em se preocupar.

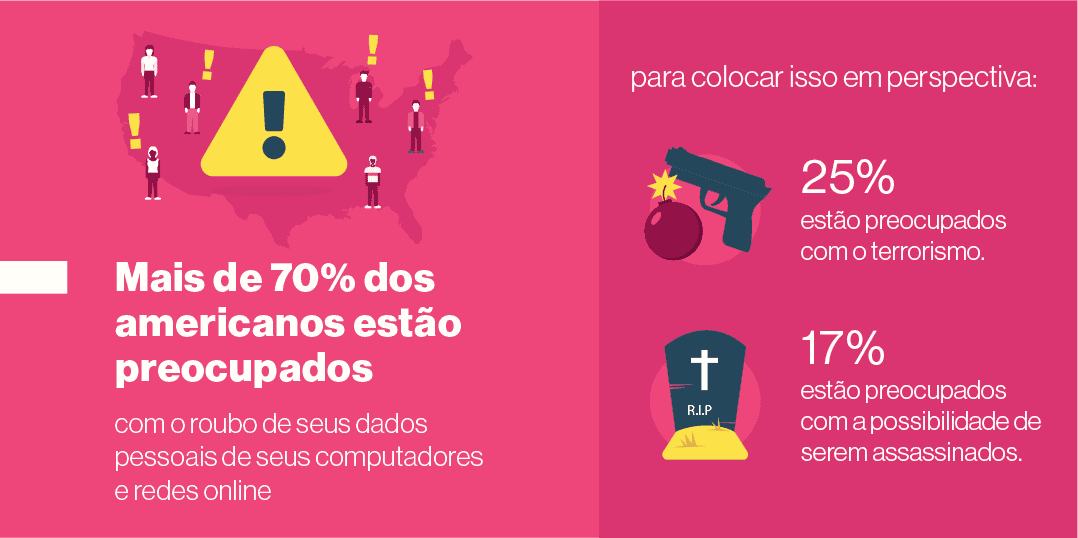

2. As violações de Big Data estão aumentando

O ano de 2020 viu uma série de violações de dados catastróficas, que afetaram algumas das maiores empresas do mundo. Anurag Sen, de nossa equipe do SafetyDetectives, relatou um vazamento de dados significativo do site de streaming ao vivo CAM4, no qual 10,88 bilhões de registros foram expostos.

A rede de celulares tailandesa AIS também sofreu um grande vazamento de dados, no qual 8,3 bilhões de registros de dados de clientes foram expostos.

Apenas nos EUA, as violações de dados caíram para cerca de 1,1 bilhão em 2020. No entanto, prevê-se que o número de violações de dados nos EUA aumentará para mais de 1,4 bilhão em 2021.

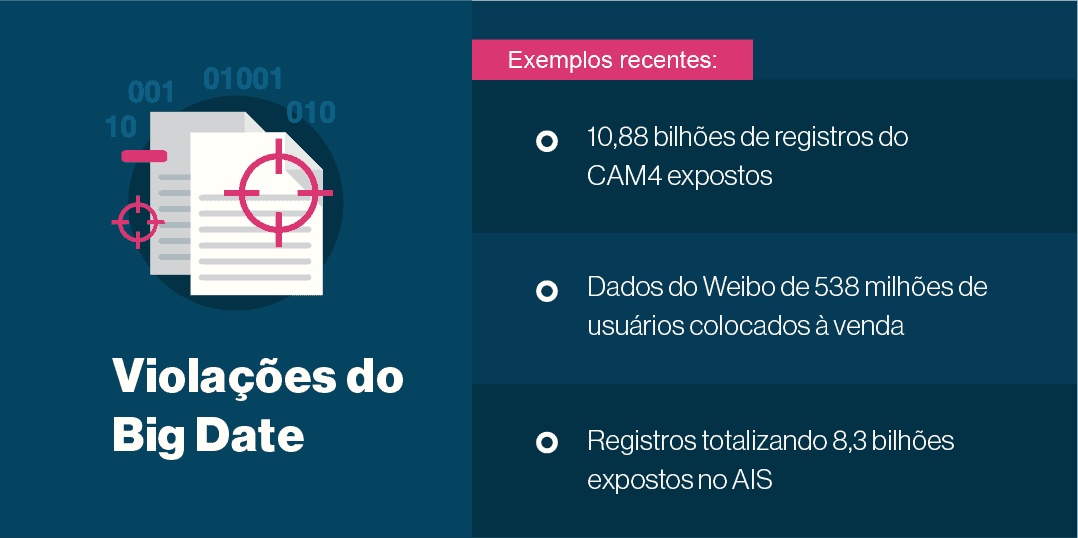

3. O MS Office é o principal ponto de ataque

Cuidado com suas próprias ferramentas de produtividade.

Apesar de os arquivos .exe costumarem ser a arma preferida dos invasores, os usuários entenderam que não deveriam clicar neles e os serviços de e-mail impedem que sejam enviados. No entanto, as pessoas não tendem a suspeitar de arquivos .doc de aparência comum, e os hackers têm usado isso a seu favor.

Até 38% do malware agora está sendo disfarçado como um documento do Word.

4. A segurança avançada continua reduzindo os custos de violação de dados

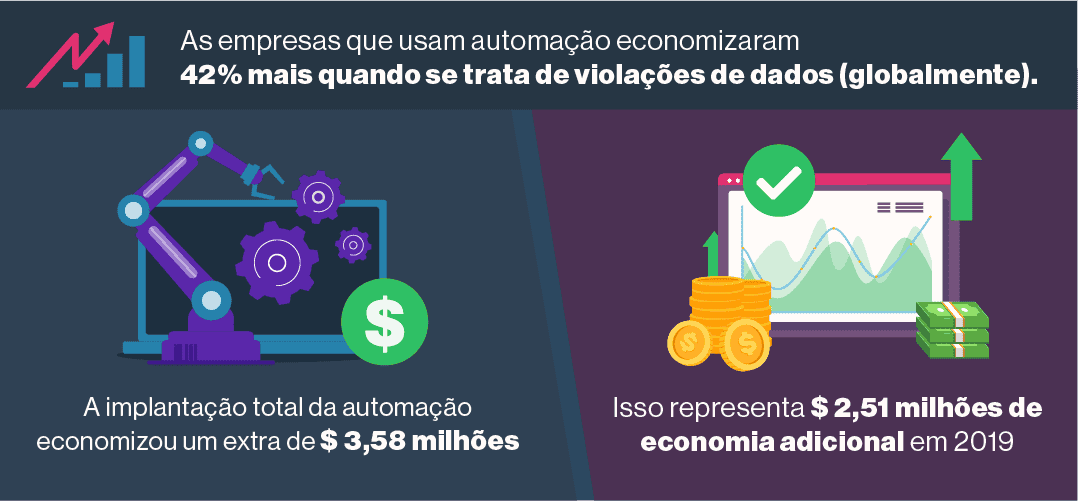

O custo médio de uma violação de dados diminuiu 1,5% em 2020, de $ 3,92 milhões para $ 3,86 milhões. Embora uma rápida olhada nessas estatísticas possa indicar estabilidade, aprofundar as evidências sugere o contrário.

As empresas que implementaram medidas de segurança avançadas descobriram que, em média, economizaram muito mais do que as empresas que não o fizeram, e essa lacuna está crescendo.

Por exemplo, as empresas que implantaram a automação de segurança completa em 2020, tiveram uma economia média em violações de dados de $ 3,58 milhões a mais do que as empresas que não empregaram as mesmas medidas. Uma lacuna que cresceu de $ 2,51 milhões em 2019 e $ 1,55 milhões em 2018.

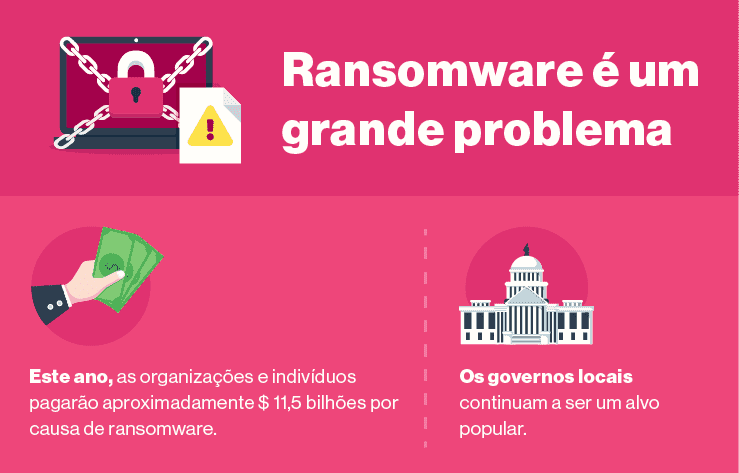

5. O ransomware não vai a lugar nenhum

Os relatos de ransomware se tornando menos comuns são muito falsos. Este ano, organizações e indivíduos pagarão $ 11,5 bilhões, tanto como custo para reparar danos de ransomware ou simplesmente como custo ou pagamento do resgate.

Os governos locais continuam a ser um alvo popular. Este ano, Jackson County, GA, Orange County, NC e Baltimore, MD, se juntaram à lista de vítimas relevantes.

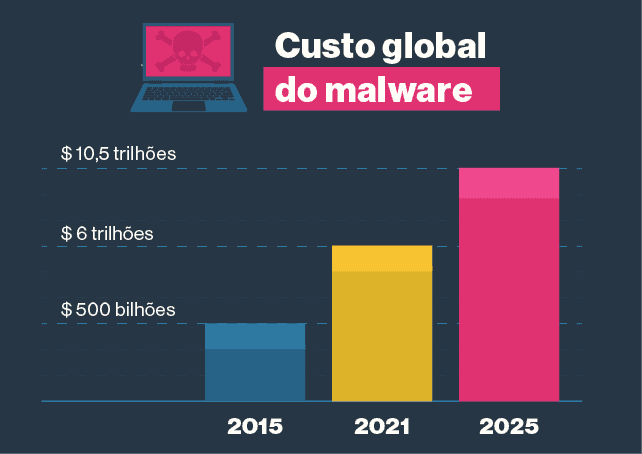

6. O malware está cobrando um preço cada vez mais alto

Em 2015, o custo global do malware já era uns impressionantes $ 500 bilhões. Avance para 2021, e o crime cibernético está custando cerca de $ 500 bilhões por mês. O custo total do crime cibernético deve chegar a $ 6 trilhões até o final do ano.

Na trajetória atual, o custo total chegará a $ 10,5 trilhões anuais em 2025.

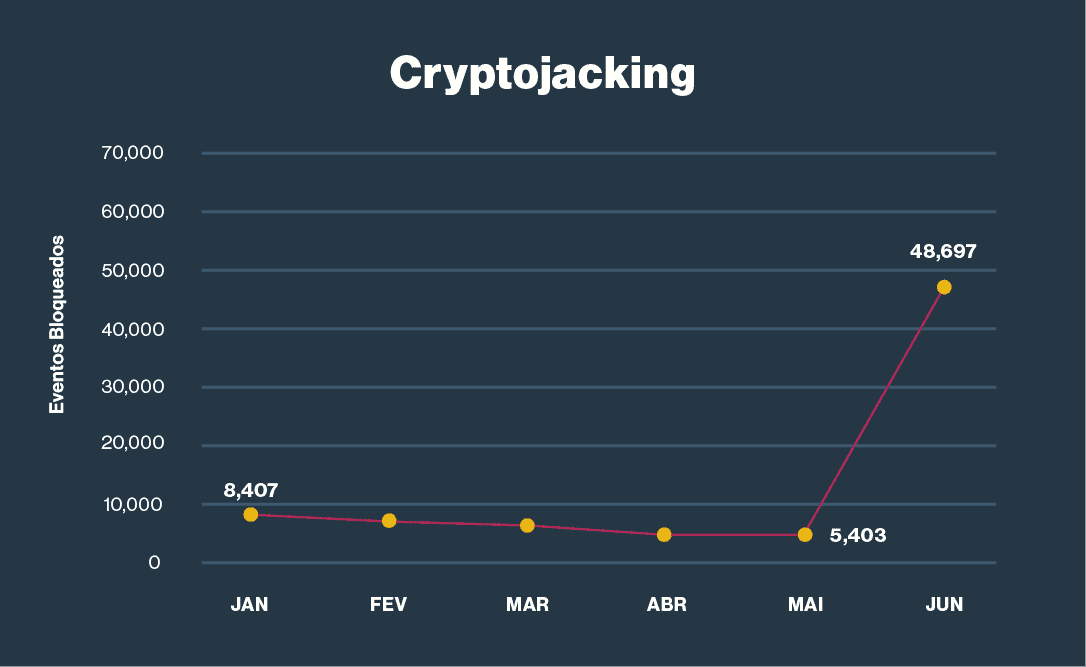

7. Picos de cyrptojacking com valor de criptomoeda

A fim de gerar criptomoeda (ou seja, mineração), um minerador de criptomoeda precisa aproveitar quantidades significativas de energia da CPU. Isso pode ser caro para comprar por conta própria. No entanto, é grátis se um hacker puder roubar esse poder.

O malware de criptojacking rouba seus ciclos de CPU para extrair criptomoedas. No entanto, após um boom que durou até março de 2019, as tentativas de criptojacking estão em declínio acentuado nos últimos anos (uma queda de 40% foi relatada no início de 2020).

Mas como os valores das criptomoedas dispararam em 2020 e 2021, muitos acreditam que as tentativas de criptomoeda irão novamente aumentar.

As evidências sugerem que isso é verdade. Após um aumento no valor do Bitcoin, as tentativas de criptojacking bloqueadas atingiram mais de 48.000 em junho de 2020 e, desde então, continuaram a diminuir e aumentar de acordo com a ascensão e a queda do Bitcoin.

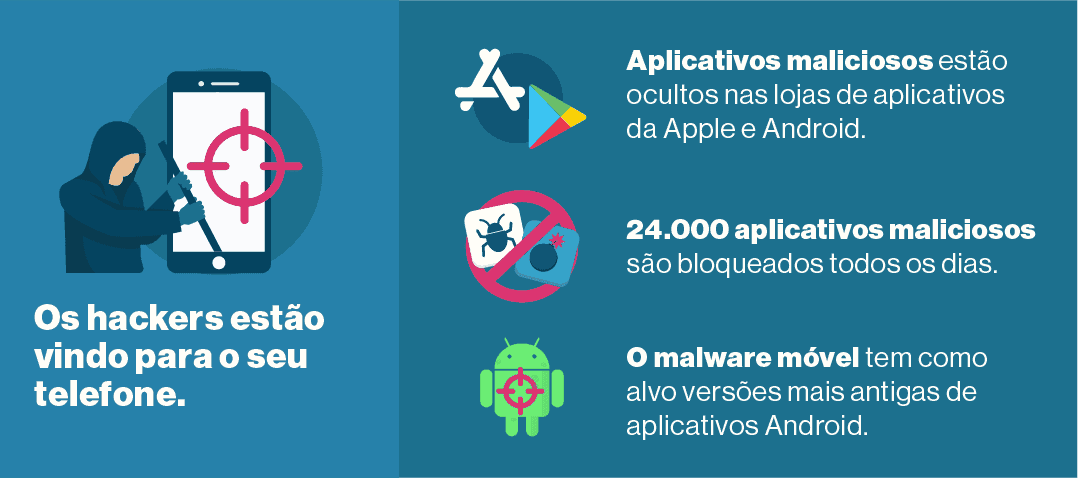

8. Os hackers estão vindo para o seu telefone

Como se todo o resto já não bastasse, seu telefone agora é um grande alvo. O malware móvel tem como alvo versões mais antigas de aplicativos Android, e aplicativos maliciosos agora povoam as lojas de aplicativos da Apple e Android.

Cerca de 24.000 aplicativos maliciosos são bloqueados todos os dias, um volume que praticamente garante que pelo menos alguns aplicativos maliciosos conseguem contornar o bloqueio.

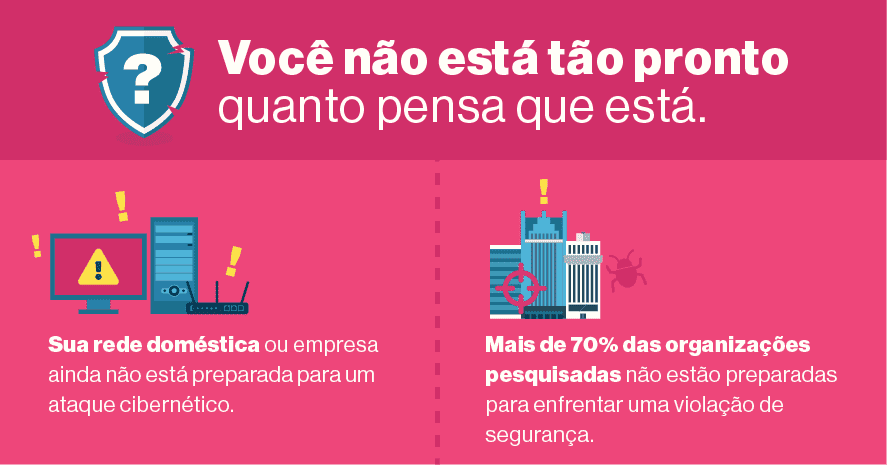

9. Você não está tão pronto quanto pensa que está

Apesar dos oito pontos que você já leu, é provável que sua rede doméstica ou empresarial ainda não esteja preparada para um ataque cibernético.

Uma pesquisa com mais de 4.000 organizações mostra que mais de 70% delas não está preparada para enfrentar nem mesmo a tentativa mais básica de violação de segurança.

10. Você deve estar atento a ataques de phishing

Mesmo na era do treinamento de conscientização sobre segurança, a maioria dos ataques cibernéticos se origina de phishing. Nove em cada dez ataques cibernéticos começam com um simples e-mail de phishing, que leva os usuários a fornecer informações importantes.

Mesmo que você ache que tem conhecimento sobre esse tipo de ameaça, os ataques de phishing estão se tornando cada vez mais invasivos e sofisticados.

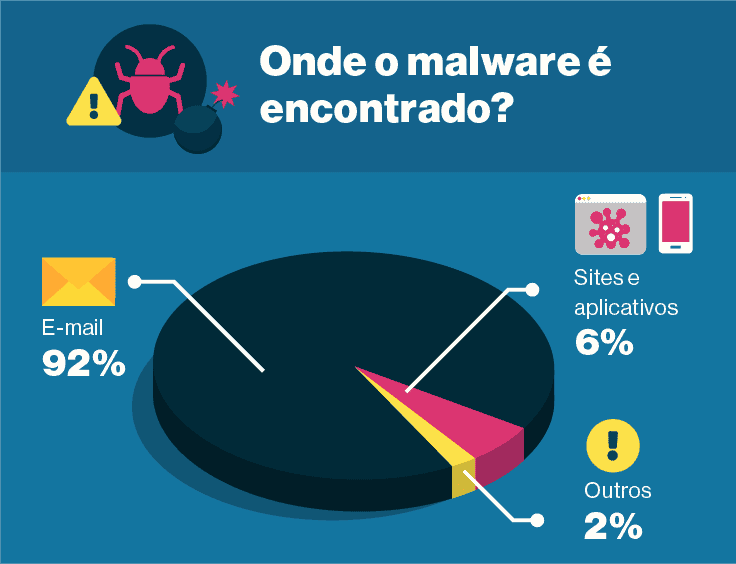

11. A maioria dos malwares vem por e-mail

De acordo com o estudo acima, o e-mail é basicamente radioativo quando se trata de ataques cibernéticos. Dos 50.000 incidentes de segurança, o e-mail é responsável em 92% dos casos.

O segundo lugar foi para o malware baseado em navegador, como “drive-by-downloads”, com insignificantes 6%.

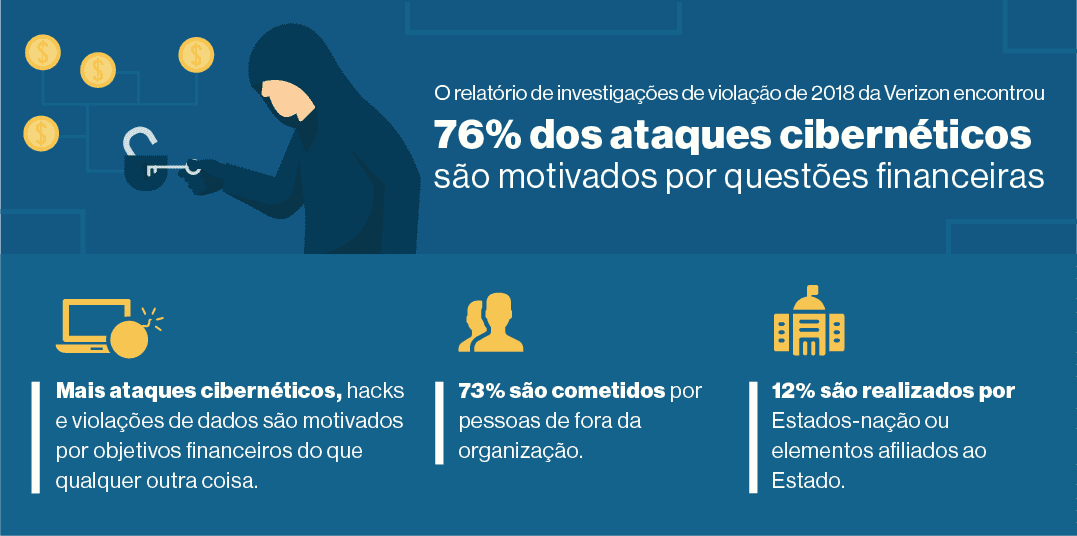

12. A maioria dos cibercriminosos quer dinheiro

Esqueça motivos como vingança mesquinha, espionagem industrial, espionagem de estado-nação e simples ativismo/vandalismo: a maioria dos criminosos cibernéticos só quer seu dinheiro.

76% dos atacantes são motivados por ganhos financeiros, com o crime organizado compondo a maioria dos atacantes.

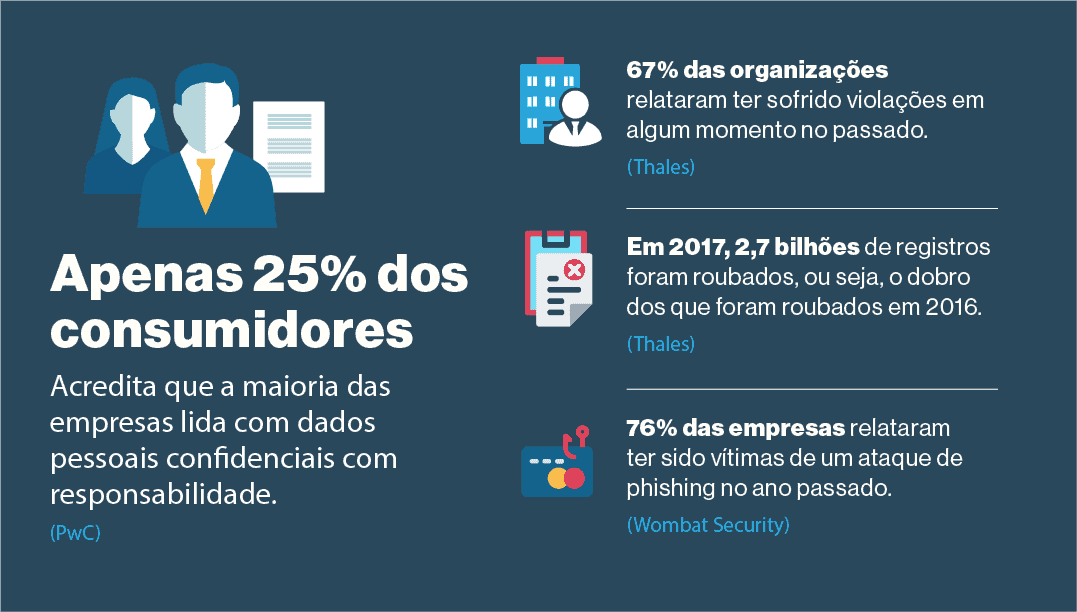

13. A maioria dos clientes acredita que seus dados não estão protegidos

Com os vazamentos dados em violações de segurança das empresas, é compreensível que os clientes sintam que a privacidade de seus dados não está recebendo a proteção que merece.

Apenas 25% dos consumidores se sentem seguros de que seus dados não estão vulneráveis a hacks, vazamentos e violações de segurança.

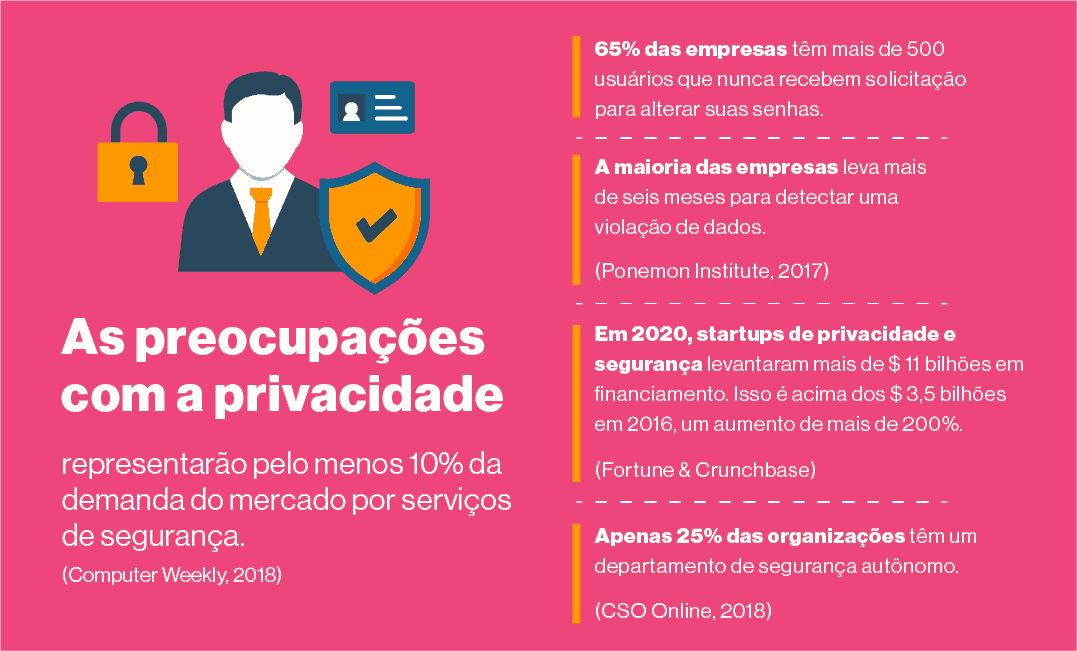

14. As empresas começaram a investir em privacidade

Em resposta aos consumidores que não se sentem seguros, as grandes empresas estão começando a investir em segurança cibernética para evitar abandono em massa de clientes.

No entanto, embora seja visto como importante, apenas 10% desse investimento em segurança será direcionado por questões de privacidade dos clientes.

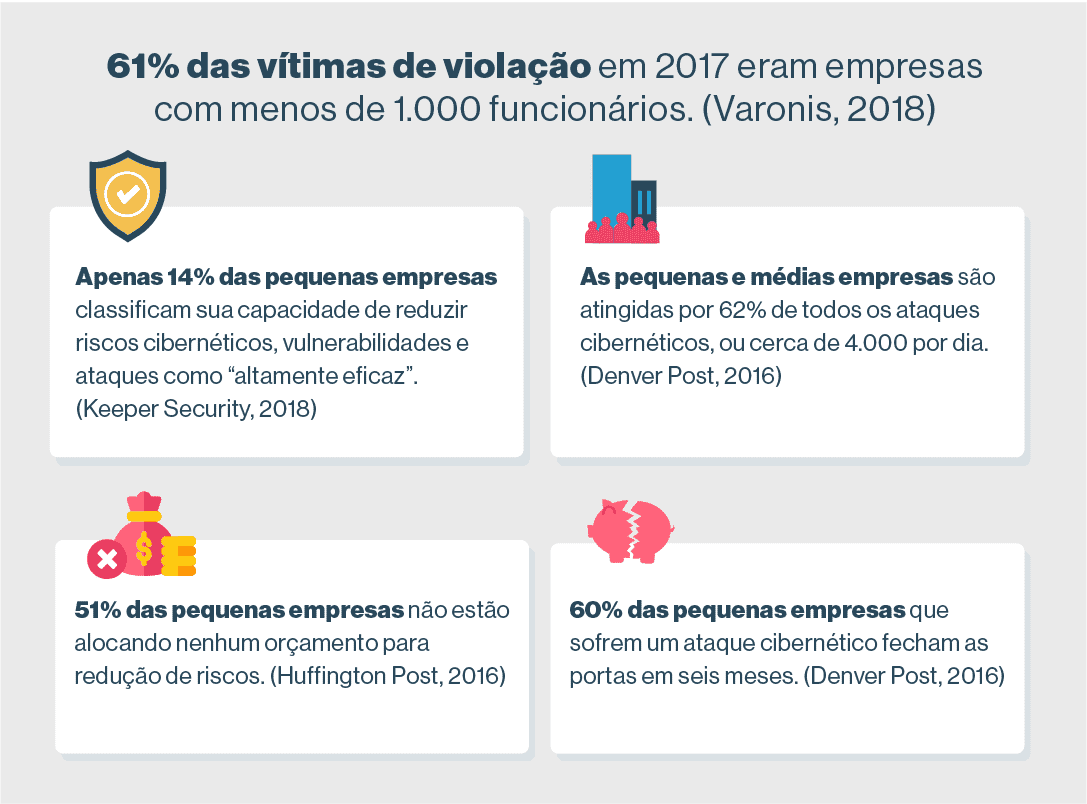

15. As pequenas empresas são as mais vulneráveis

Se sua empresa tem menos de 1.000 funcionários, você é o principal alvo de malware.

Mais de 60% dos ataques são direcionados a essa categoria de negócios, que não possui orçamento nem recursos humanos para se defender contra ameaças graves.

A conscientização é a melhor defesa contra malware

O malware continua sendo um problema relevante. Agora, mais do que nunca, os hackers estão interessados em invadir suas contas, coletar seus dados confidenciais e roubar qualquer coisa de valor de você.

Embora ter um programa antivírus seja uma primeira etapa importante, eles nem sempre podem protegê-lo dos comportamentos de seu computador, como clicar em links prejudiciais ou não atualizar o software.

É por isso que você precisa se manter informado, continuar aprendendo sobre os malwares mais recentes e atualizar seu antivírus, navegador e sistema operacional regularmente para estar preparado hoje para as ameaças emergentes de amanhã.

Fique à vontade para usar qualquer uma dessas imagens e/ou análises em seu site ou rede social, com atribuição ao SafetyDetectives.

Recursos de estatísticas, tendências e fatos sobre malwares:

https://www.accenture.com/_acnmedia/pdf-96/accenture-2019-cost-of-cybercrime-study-final.pdf

https://portal.iansresearch.com/content/3792/cat/92-of-malware-is-delivered-through-email

https://www.symantec.com/content/dam/symantec/docs/security-center/white-papers/istr-cryptojacking-modern-cash-cow-en.pdf

https://news.gallup.com/file/poll/244697/181108CrimeWorries.pdf

https://www.itgovernance.co.uk/blog/list-of-data-breaches-and-cyber-attacks-in-january-2019-1769185063-records-leaked

https://hacken.io/research/industry-news-and-insights/no-more-privacy-202-million-private-resumes-exposed/

https://www.cisco.com/c/dam/m/hu_hu/campaigns/security-hub/pdf/acr-2018.pdf

https://newsroom.ibm.com/2018-07-10-IBM-Study-Hidden-Costs-of-Data-Breaches-Increase-Expenses-for-Businesses

https://cybersecurityventures.com/ransomware-damage-report-2017-part-2/

https://www.herjavecgroup.com/wp-content/uploads/2018/07/2017-Cybercrime-Report.pdf

https://www.symantec.com/content/dam/symantec/docs/reports/istr-24-2019-en.pdf

https://www.symantec.com/content/dam/symantec/docs/reports/istr-23-2018-en.pdf

https://www-03.ibm.com/press/us/en/photo/51069.wss

https://cofense.com/wp-content/uploads/2018/02/PhishMe-Enterprise-Phishing-Susceptibility-and-Resiliency-Report_2016.pdf

https://enterprise.verizon.com/resources/reports/DBIR_2018_Report.pdf

https://www.pwc.com/us/en/advisory-services/publications/consumer-intelligence-series/protect-me/cis-protect-me-findings.pdf

https://www.gartner.com/en/newsroom/press-releases/2018-08-15-gartner-forecasts-worldwide-information-security-spending-to-exceed-124-billion-in-2019

https://www.knowbe4.com/hubfs/rp_DBIR_2017_Report_execsummary_en_xg.pdf

https://www.capita.com/sites/g/files/nginej146/files/2020-08/Ponemon-Global-Cost-of-Data-Breach-Study-2020.pdf

https://www.crunchbase.com/hub/cyber-security-startups

https://cybersecurityventures.com/cybercrime-damages-6-trillion-by-2021/

https://www.datto.com/resource-downloads/Datto2019_StateOfTheChannel_RansomwareReport.pdf

https://www.securitymagazine.com/articles/94076-the-top-10-data-breaches-of-2020 https://www.darkreading.com/vulnerabilities—threats/cryptojacking-the-unseen-threat/a/d-id/1338903

https://www.statista.com/statistics/273550/data-breaches-recorded-in-the-united-states-by-number-of-breaches-and-records-exposed/

https://symantec-enterprise-blogs.security.com/blogs/threat-intelligence/threat-landscape-trends-q2-2020

https://www.enisa.europa.eu/publications/enisa-threat-landscape-2020-cryptojacking